搜索到

56

篇与

的结果

-

-

-

-

-

-

![[划水][kaspersky]记一次注入svhost](https://npm.elemecdn.com/typecho-joe-latest/assets/img/lazyload.jpg)

-

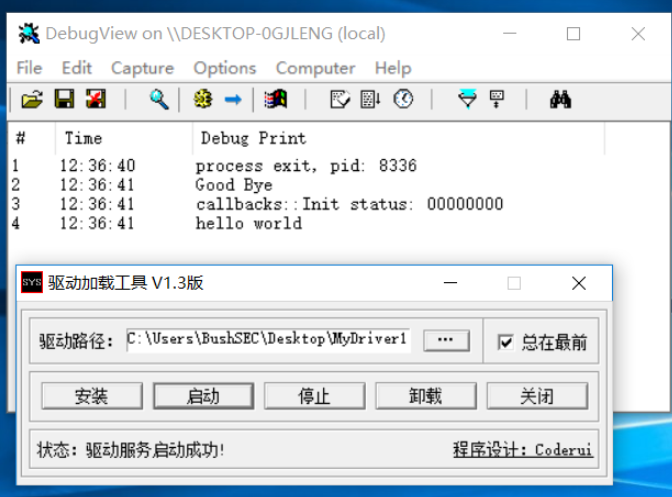

(补坑)记一次注入svhost 补坑上一个注入存在的缺陷是挂起svhost,重启后成功注入,这次稍加改良,可以直接注入,且上次由于初始权限为wanderer(用户名),导致后续拉起的权限继承依旧为wanderer(用户名),这次能够实现直接注入,且获得nt authority system权限,仅做为一个记录当前已知缺陷:这种注入可能会导致系统不稳定还是有小概率会触发CRITICAL PROCESS DIED蓝屏 window.oncontextmenu=function(e){ e.preventDefault(); } //$('#video1').bind('contextmenu',function() { return false; });

(补坑)记一次注入svhost 补坑上一个注入存在的缺陷是挂起svhost,重启后成功注入,这次稍加改良,可以直接注入,且上次由于初始权限为wanderer(用户名),导致后续拉起的权限继承依旧为wanderer(用户名),这次能够实现直接注入,且获得nt authority system权限,仅做为一个记录当前已知缺陷:这种注入可能会导致系统不稳定还是有小概率会触发CRITICAL PROCESS DIED蓝屏 window.oncontextmenu=function(e){ e.preventDefault(); } //$('#video1').bind('contextmenu',function() { return false; }); -

记一次创建svhost傀儡进程实现可持续化监听(仅作演示) 最近博主真是对注入格外执着呢doge,让我来拙劣的模仿APT(被打),这次实现了自动提权,bypass UAC,静默添加开机自启动的功能、什么?你说cmd界面显眼?这是为了方便演示思路博主故意的(被打),什么?你说启动项名称怎么是2而不是test?视频中的启动项的那些都是一些博主失败品添加的,懒得清了,现在的成功版启动项是隐藏的(再次被打),这次的版本仍有诸多不足,大佬别喷我( window.oncontextmenu=function(e){ e.preventDefault(); } //$('#video1').bind('contextmenu',function() { return false; }); 初版注入一注入就蓝给我整麻了参考的注入思路:https://www.cnblogs.com/RainbowTechnology/p/17963529但博主并未用到DLL(,只是借鉴了挂起进程注入的思路,原先的直接暴力注入会导致svhost程序产生错误,而出现蓝屏代码CRITICAL PROCESS DIED,是因为shellcode执行时可能破坏了svchost的内存空间导致svhost终结已知缺陷:由于使用了挂起进程注入的方式,由视频可见,直接执行时无法直接注入svhost,shell目录为test,重启后重新获取shell才能进入system32

记一次创建svhost傀儡进程实现可持续化监听(仅作演示) 最近博主真是对注入格外执着呢doge,让我来拙劣的模仿APT(被打),这次实现了自动提权,bypass UAC,静默添加开机自启动的功能、什么?你说cmd界面显眼?这是为了方便演示思路博主故意的(被打),什么?你说启动项名称怎么是2而不是test?视频中的启动项的那些都是一些博主失败品添加的,懒得清了,现在的成功版启动项是隐藏的(再次被打),这次的版本仍有诸多不足,大佬别喷我( window.oncontextmenu=function(e){ e.preventDefault(); } //$('#video1').bind('contextmenu',function() { return false; }); 初版注入一注入就蓝给我整麻了参考的注入思路:https://www.cnblogs.com/RainbowTechnology/p/17963529但博主并未用到DLL(,只是借鉴了挂起进程注入的思路,原先的直接暴力注入会导致svhost程序产生错误,而出现蓝屏代码CRITICAL PROCESS DIED,是因为shellcode执行时可能破坏了svchost的内存空间导致svhost终结已知缺陷:由于使用了挂起进程注入的方式,由视频可见,直接执行时无法直接注入svhost,shell目录为test,重启后重新获取shell才能进入system32 -

-

0:00

![[划水][kaspersky]记一次注入svhost](https://bushsec.cn/usr/themes/Joe-master/assets/thumb/2.jpg?v=7.7.2)